微信公众号:运维开发故事,作者:double冬

一、 前言

frp 是一个用Go语言开发的,可用于内网穿透的高性能的反向代理应用,支持 tcp, udp 、 http 和 https。可将一个部署在本机的web服务映射到外网。

frp 的作用

通过在具有公网 IP 的节点上部署 frp 服务端,可以轻松地将内网服务穿透到公网,同时提供诸多专业的功能特性,这包括:

- 利用处于内网或防火墙后的机器没有外网IP,但是又需要对外网环境提供 http 或 https 服务。

- 对于 http 服务支持基于域名的虚拟主机,支持自定义域名绑定,使多个域名可以共用一个80端口。

- 利用处于内网或防火墙后的机器,对外网环境提供 tcp 服务,例如在家里通过 ssh 访问处于公司内网环境内的主机。

frp简介

frp 是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp, http, https 协议。frp目前最新版本为v0.34.2其实关于frp的使用官方文档已经说明得很详细了,本篇文章是对于frp的一个快速搭建,更详细的内容还请参考官方文档

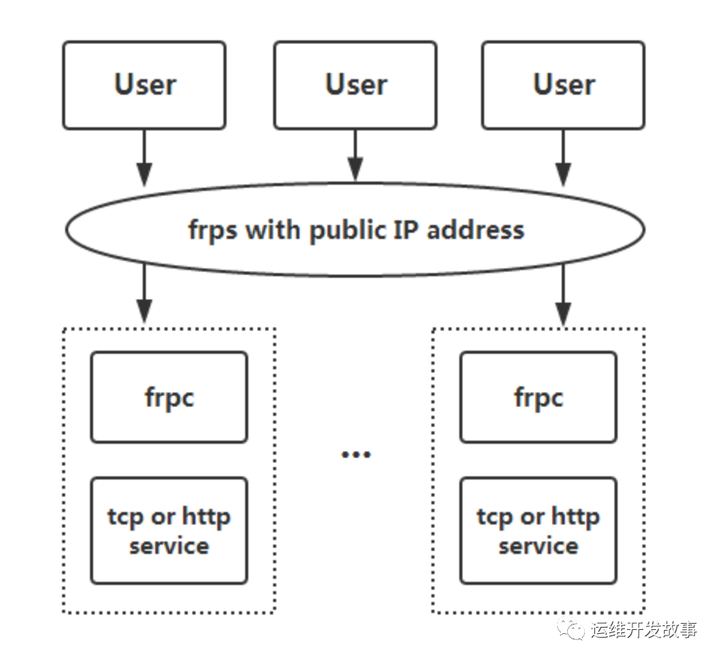

frp 原理

(请仔细阅读原理,在不理解原理的情况下上手配置容易出错,且很难定位原因。这都是本人所经历的惨痛教训)

- Frp请求流程

首先,frpc 启动之后,连接 frps,并且发送一个请求 login(),之后保持住这个长连接,如果断开了,就重试,frps 收到请求之后,会建立一个 listener 监听来自公网的请求,当 frps 接受到请求之后,会在本地看是否有可用的连接( frp 可以设置连接池),如果没有,就下发一个 msg.StartWorkConn 并且等待来自 frpc的请求,当frpc 收到之后,对 frps 发起请求,请求的最开始会指名这个连接是去向哪个 proxy 的

frps 收到来自 frpc 的连接之后,就把新建立的连接与来自公网的连接进行流量互转,如果请求断开了,那么就把另一端的请求也断开

架构

image.png

二、以实际搭建部署的frp内网穿透服务示例

使用示例一:通过指定域名访问部署于内网的 web 服务

环境准备

- 有一台需要做内网穿透的内网服务器(后文称为客户端)

- 一台公网服务器或者VPS(本人用的阿里云的主机,后文称为服务端)

- 一个指向到此台公网服务器的域名,本文以

rkjh.xyz为例(仅做ssh内网穿透不需要)

本文涉及的环境

- centos 7.6

- nginx 1.16

- frp v0.34.0

有时想要让其他人通过域名访问或者测试我们在内外服务器搭建的 web 服务,但是由于内网机器没有公网 IP,无法将域名解析到内网的机器,通过 frp 就可以实现这一功能,以下示例为 http 服务,https 服务配置方法相同, vhost_http_port 替换为 vhost_https_port, type 设置为 https 即可。

步骤说明

第一步: 配置无误的情况下,frp服务端和frp客户端先后启动,建立通信隧道,其中:

- frp服务端监听http

7080端口(此端口可自定义),接收此端口下所有外网用户请求 - frp客户端代理内网服务器想要暴露给外网的web服务端口,本文以

8585,8686端口为例

第二步: 通过配置nginx反向代理,将指向本台公网服务器的dev.rkjh.xyz 下的子域名,映射到服务器的7080端口,也就是frp监听的那个端口。外网用户访问dev.rkjh.xyz下的子域名,例如 :

a.dev.rkjh.xyzb.dev.rkjh.xyz- 等同于访问

dev.rkjh.xyz,会 触发 frp服务端和客户端的互动,从而http请求由frp服务端传递到frp客户端

第三步: frp客户端收到http请求后,基于自定义配置,则做如下处理:

- 监听到http请求中的域名为

a.dev.rkjh.xyz,则将请求转发到客户端服务器的8585web服务端口 - 监听到http请求中的域名为

b.dev.rkjh.xyz,则将请求转发到客户端服务器的8686web服务端口

第四步: 本地的web服务收到http请求后,对请求做处理,并完成响应

第五步: frp客户端将响应结果回传给frp的服务端。服务端最终将响应回传给外网用户

第六步: 最终的实测效果为:

- 访问 a.dev.rkjh.xyz,等同于访问内网服务器的

localhost:8585 - 访问 b.dev.rkjh.xyz,等同于访问内网服务器的

localhost:8686

1 准备工作

在域名解析后台配置子域名

本文以rkjh.xyz 为例:

登录域名的解析后台,在rkjh.xyz下增加两条A记录:dev , *.dev,记录值为部署frp服务端的公网服务器的ip。

代表dev.rkjh.xyz下的所有的子域名,会全部指向此台公网服务器。

2 服务端配置

frp服务端安装配置

- 下载解压

# 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在服务端我们不需要客户端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有客户端的配置 # 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在服务端我们不需要客户端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有客户端的配置

# 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在服务端我们不需要客户端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有客户端的配置

- 修改配置文件

解压后进入解压目录,找到服务端的配置文件frps.ini文件, 做如下配置 ,配置说明请参见各项对应的注释

[common] # frp监听的端口,用作服务端和客户端通信 bind_port = 7000 # 服务端通过此端口接监听和接收公网用户的http请求 vhost_http_port = 7080 # 开启dashboard,frp提供了一个控制台,可以通过这个端口访问到控制台。可查看frp当前有多少代理连接以及对应的状态 dashboard_port = 7500 # dashboard 用户名密码,默认都为 admin dashboard_user = admin dashboard_pwd = admin # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 服务端的subdomain_host需要和客户端配置文件中的subdomain、local_port配合使用, # 可通过{subdomain}.{subdomain_host} 的域名格式来访问自己本地的 web 服务。 # 假如服务端的subdomain_host为dev.msh.com,客户端某个配置组中的 # subdomain为a,local_port为8585, # 则访问 a.dev.msh.com ,等同于访问本地的localhost:8585 subdomain_host = dev.msh.com # 开启toke认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 开启prometheus监控 enable_prometheus = true # 开启tcp穿透端口范围 allow_ports = 20000-30000 [common] # frp监听的端口,用作服务端和客户端通信 bind_port = 7000 # 服务端通过此端口接监听和接收公网用户的http请求 vhost_http_port = 7080 # 开启dashboard,frp提供了一个控制台,可以通过这个端口访问到控制台。可查看frp当前有多少代理连接以及对应的状态 dashboard_port = 7500 # dashboard 用户名密码,默认都为 admin dashboard_user = admin dashboard_pwd = admin # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 服务端的subdomain_host需要和客户端配置文件中的subdomain、local_port配合使用, # 可通过{subdomain}.{subdomain_host} 的域名格式来访问自己本地的 web 服务。 # 假如服务端的subdomain_host为dev.msh.com,客户端某个配置组中的 # subdomain为a,local_port为8585, # 则访问 a.dev.msh.com ,等同于访问本地的localhost:8585 subdomain_host = dev.msh.com # 开启toke认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 开启prometheus监控 enable_prometheus = true # 开启tcp穿透端口范围 allow_ports = 20000-30000 [common] # frp监听的端口,用作服务端和客户端通信 bind_port = 7000 # 服务端通过此端口接监听和接收公网用户的http请求 vhost_http_port = 7080 # 开启dashboard,frp提供了一个控制台,可以通过这个端口访问到控制台。可查看frp当前有多少代理连接以及对应的状态 dashboard_port = 7500 # dashboard 用户名密码,默认都为 admin dashboard_user = admin dashboard_pwd = admin # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 服务端的subdomain_host需要和客户端配置文件中的subdomain、local_port配合使用, # 可通过{subdomain}.{subdomain_host} 的域名格式来访问自己本地的 web 服务。 # 假如服务端的subdomain_host为dev.msh.com,客户端某个配置组中的 # subdomain为a,local_port为8585, # 则访问 a.dev.msh.com ,等同于访问本地的localhost:8585 subdomain_host = dev.msh.com # 开启toke认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 开启prometheus监控 enable_prometheus = true # 开启tcp穿透端口范围 allow_ports = 20000-30000

- 启动frp服务端

#使用systemctl来进行管理 [root@frp frp]# cat /etc/systemd/system/frps.service [Unit] Description=frps service [Service] ExecStart=/data/frp/frps -c data/frp/frps.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target #启动frps服务端 [root@frp frp]# systemctl start frps.service #使用systemctl来进行管理 [root@frp frp]# cat /etc/systemd/system/frps.service [Unit] Description=frps service [Service] ExecStart=/data/frp/frps -c data/frp/frps.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target #启动frps服务端 [root@frp frp]# systemctl start frps.service

#使用systemctl来进行管理 [root@frp frp]# cat /etc/systemd/system/frps.service [Unit] Description=frps service [Service] ExecStart=/data/frp/frps -c data/frp/frps.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target #启动frps服务端 [root@frp frp]# systemctl start frps.service

3 nginx反向代理配置

- 安装

nginx

[root@frp frp]# yum -y install epel-release [root@frp frp]# yum install -y nginx [root@frp frp]# yum -y install epel-release [root@frp frp]# yum install -y nginx

[root@frp frp]# yum -y install epel-release [root@frp frp]# yum install -y nginx

- 修改

nginx.conf文件

# frp的接收http请求的反向代理 server { listen 80; server_name *.dev.rkjh.zyx dev.rkjh.zyx; location / { # 7071端口即为frp监听的http端口 proxy_pass http://127.0.0.1:7080; proxy_set_header Host $host:80; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header Upgrade $http_upgrade; proxy_set_header Connection "upgrade"; proxy_connect_timeout 7d; proxy_send_timeout 7d; proxy_read_timeout 7d; } # 防止爬虫抓取 if ($http_user_agent ~* "360Spider|JikeSpider|Spider|spider|bot|Bot|2345Explorer|curl|wget|webZIP|qihoobot|Baiduspider|Googlebot|Googlebot-Mobile|Googlebot-Image|Mediapartners-Google|Adsbot-Google|Feedfetcher-Google|Yahoo! Slurp|Yahoo! Slurp China|YoudaoBot|Sosospider|Sogou spider|Sogou web spider|MSNBot|ia_archiver|Tomato Bot|NSPlayer|bingbot") { return 403; } }; # frp的接收http请求的反向代理 server { listen 80; server_name *.dev.rkjh.zyx dev.rkjh.zyx; location / { # 7071端口即为frp监听的http端口 proxy_pass http://127.0.0.1:7080; proxy_set_header Host $host:80; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header Upgrade $http_upgrade; proxy_set_header Connection "upgrade"; proxy_connect_timeout 7d; proxy_send_timeout 7d; proxy_read_timeout 7d; } # 防止爬虫抓取 if ($http_user_agent ~* "360Spider|JikeSpider|Spider|spider|bot|Bot|2345Explorer|curl|wget|webZIP|qihoobot|Baiduspider|Googlebot|Googlebot-Mobile|Googlebot-Image|Mediapartners-Google|Adsbot-Google|Feedfetcher-Google|Yahoo! Slurp|Yahoo! Slurp China|YoudaoBot|Sosospider|Sogou spider|Sogou web spider|MSNBot|ia_archiver|Tomato Bot|NSPlayer|bingbot") { return 403; } }; # frp的接收http请求的反向代理 server { listen 80; server_name *.dev.rkjh.zyx dev.rkjh.zyx; location / { # 7071端口即为frp监听的http端口 proxy_pass http://127.0.0.1:7080; proxy_set_header Host $host:80; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header Upgrade $http_upgrade; proxy_set_header Connection "upgrade"; proxy_connect_timeout 7d; proxy_send_timeout 7d; proxy_read_timeout 7d; } # 防止爬虫抓取 if ($http_user_agent ~* "360Spider|JikeSpider|Spider|spider|bot|Bot|2345Explorer|curl|wget|webZIP|qihoobot|Baiduspider|Googlebot|Googlebot-Mobile|Googlebot-Image|Mediapartners-Google|Adsbot-Google|Feedfetcher-Google|Yahoo! Slurp|Yahoo! Slurp China|YoudaoBot|Sosospider|Sogou spider|Sogou web spider|MSNBot|ia_archiver|Tomato Bot|NSPlayer|bingbot") { return 403; } };

- 启动nginx

[root@frp frp]# systemctl start nginx [root@frp frp]# systemctl start nginx

[root@frp frp]# systemctl start nginx

4 开启防火墙端口

安全组中开启防火墙端口 7000端口和7080端口即为上面配置的bind_port和vhost_http_port端口 安全组中开启防火墙端口 7000端口和7080端口即为上面配置的bind_port和vhost_http_port端口

安全组中开启防火墙端口 7000端口和7080端口即为上面配置的bind_port和vhost_http_port端口

5 客户端安装配置

- 下载客户端

# 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在客户端端我们不需要服务端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有服务端的的配置 # 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在客户端端我们不需要服务端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有服务端的的配置

# 下载到数据盘/data目录 [root@frp ~]# cd /data/ [root@frp data]# wget https://github.com/fatedier/frp/releases/download/v0.34.0/frp_0.34.0_linux_amd64.tar.gz # 解压 [root@frp data]# tar -zxvf frp_0.34.0_linux_amd64.tar.gz [root@frp data]# mv frp_0.34.0_linux_amd64 frp [root@frp data]# cd frp [root@frp frp]# ll LICENSE frpc frpc.ini frpc_full.ini frps frps.ini frps_full.ini systemd 进入目录中可以看到 frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE 这七个文件 • frpc:客户端可执行程序 • frpc_full.ini:客户端所有配置项(可以再此文件查看frp的所有的配置项) • frpc.ini:客户端配置项 • frps:服务端可执行程序 • frps_full.ini:服务端所有配置项(可以再此文件查看frp的所有的配置项) • frps.ini:服务端配置项 • LICENSE:许可证 # 在客户端端我们不需要服务端的可执行程序和配置,为了避免误操作,我们可以先删除掉所有服务端的的配置

- 解压后,编辑 frpc.ini 文件

[common] # 部署frp服务端的公网服务器的ip server_addr = xxxxxx # 和服务端的bind_port保持一致 server_port = 7000 # 开启token认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 代理服务一 ,[]内的代理服务名称在全局范围内确保唯一,每个人的每个代理服务不能重名, # 否则会影响正常使用。 [web-a] type = http # local_port代表你想要暴露给外网的本地web服务端口 local_port = 8585 # subdomain 在全局范围内要确保唯一,每个代理服务的subdomain不能重名,否则会影响正常使用。 # 客户端的subdomain需和服务端的subdomain_host配合使用 subdomain = a use_encryption = true use_compression = true # 代理服务二 ,各项配置说明请参考配置组一 [web-b] type = http local_port = 8686 subdomain = b use_encryption = true use_compression = true [common] # 部署frp服务端的公网服务器的ip server_addr = xxxxxx # 和服务端的bind_port保持一致 server_port = 7000 # 开启token认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 代理服务一 ,[]内的代理服务名称在全局范围内确保唯一,每个人的每个代理服务不能重名, # 否则会影响正常使用。 [web-a] type = http # local_port代表你想要暴露给外网的本地web服务端口 local_port = 8585 # subdomain 在全局范围内要确保唯一,每个代理服务的subdomain不能重名,否则会影响正常使用。 # 客户端的subdomain需和服务端的subdomain_host配合使用 subdomain = a use_encryption = true use_compression = true # 代理服务二 ,各项配置说明请参考配置组一 [web-b] type = http local_port = 8686 subdomain = b use_encryption = true use_compression = true

[common] # 部署frp服务端的公网服务器的ip server_addr = xxxxxx # 和服务端的bind_port保持一致 server_port = 7000 # 开启token认证 authentication_method = token authenticate_heartbeats = true authenticate_new_work_conns = true token = 12345678_ # 日志存放路径 log_file = /data/frp/log/frps.log log_level = warn log_max_days = 7 # 代理服务一 ,[]内的代理服务名称在全局范围内确保唯一,每个人的每个代理服务不能重名, # 否则会影响正常使用。 [web-a] type = http # local_port代表你想要暴露给外网的本地web服务端口 local_port = 8585 # subdomain 在全局范围内要确保唯一,每个代理服务的subdomain不能重名,否则会影响正常使用。 # 客户端的subdomain需和服务端的subdomain_host配合使用 subdomain = a use_encryption = true use_compression = true # 代理服务二 ,各项配置说明请参考配置组一 [web-b] type = http local_port = 8686 subdomain = b use_encryption = true use_compression = true

- 启动 客户端

[root frp]# cat /etc/systemd/system/frpc.service [Unit] Description=frp service [Service] ExecStart=/data/frp/frpc -c /data/frp/frpc.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target [root frp]# cat /etc/systemd/system/frpc.service [Unit] Description=frp service [Service] ExecStart=/data/frp/frpc -c /data/frp/frpc.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target

[root frp]# cat /etc/systemd/system/frpc.service [Unit] Description=frp service [Service] ExecStart=/data/frp/frpc -c /data/frp/frpc.ini Restart=always # Restart service after 10 seconds if the dotnet service crashes: RestartSec=10 KillSignal=SIGINT SyslogIdentifier=frp-service User=root [Install] WantedBy=multi-user.target

查看frpc的日志中出现 『start proxy success』 ,则代表frp服务端和frp客户端的通信隧道建立成功

6 测试访问

在浏览器里面访问 http://a.dev.msh.com,测试本地的web服务是否已经暴露给外网

- 查看frp的dashborad可以看到连接状态

image.png

使用示例二:通过 ssh 访问公司内网机器

1、修改 frps.ini 文件,配置一个名为 ssh 的反向代理:

# frps.ini [common] bind_port = 7000 [ssh] listen_port = 6000 auth_token = 123456_ # frps.ini [common] bind_port = 7000 [ssh] listen_port = 6000 auth_token = 123456_

# frps.ini [common] bind_port = 7000 [ssh] listen_port = 6000 auth_token = 123456_

2、启动 frps:

./frps -c ./frps.ini

3、修改 frpc.ini 文件,设置 frps 所在服务器的 IP 为 x.x.x.x:

# frpc.ini [common] server_addr = x.x.x.x server_port = 7000 auth_token = 123456_ [ssh] local_port = 22 # frpc.ini [common] server_addr = x.x.x.x server_port = 7000 auth_token = 123456_ [ssh] local_port = 22

# frpc.ini [common] server_addr = x.x.x.x server_port = 7000 auth_token = 123456_ [ssh] local_port = 22

4、启动 frpc:

./frpc -c ./frpc.ini

5、通过 ssh 访问内网机器,假设用户名为 test:

ssh -oPort=6000 test@x.x.x.x ssh -oPort=6000 test@x.x.x.x

ssh -oPort=6000 test@x.x.x.x

公众号:运维开发故事

github:https://github.com/orgs/sunsharing-note/dashboard

爱生活,爱运维

如果你觉得文章还不错,就请点击右上角选择发送给朋友或者转发到朋友圈。您的支持和鼓励是我最大的动力。喜欢就请关注我吧~

扫码二维码

关注我,不定期维护优质内容

温馨提示

如果你喜欢本文,请分享到朋友圈,想要获得更多信息,请关注我。

……………………

本文使用 文章同步助手 同步

原文链接:https://www.zhihu.com/question/453213700/answer/2297217977